Mã hóa lượng tử BB84: Mô phỏng và ứng dụng

Thông tin tài liệu

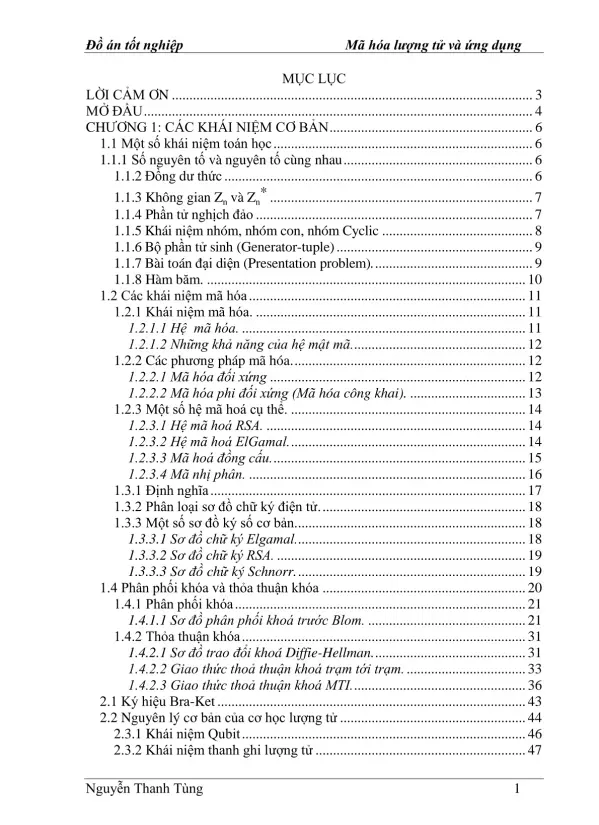

| Tác giả | Nguyễn Thanh Tùng |

| instructor/editor | Thầy Trần Ngọc Thái – Giáo viên hướng dẫn tiểu luận tốt nghiệp |

| Trường học | Trường Đại Học Dân Lập Hải Phòng |

| Chuyên ngành | Công nghệ thông tin (hoặc một chuyên ngành liên quan) |

| Loại tài liệu | Đồ án tốt nghiệp |

| Địa điểm | Hải Phòng |

| Ngôn ngữ | Vietnamese |

| Định dạng | |

| Dung lượng | 1.46 MB |

Tóm tắt

I.Tổng quan về Mật mã Lượng tử và Tính toán Lượng tử

Luận văn tập trung vào việc nghiên cứu lý thuyết về tính toán lượng tử và ứng dụng của nó trong mật mã lượng tử. Đặc biệt, luận văn đề cập đến vấn đề bảo mật thông tin trong bối cảnh sự xuất hiện của máy tính lượng tử, dẫn đến việc các hệ mã hóa cổ điển như RSA không còn an toàn. Vì vậy, việc nghiên cứu các hệ mã hóa mới, đặc biệt là mật mã lượng tử, là rất cần thiết. Luận văn sẽ mô phỏng thuật toán mã hóa lượng tử BB84, một giao thức quan trọng trong lĩnh vực phân phối khóa lượng tử.

1. Sự ra đời của máy tính lượng tử và thách thức đối với mật mã hiện đại

Phần này giới thiệu về sự phát triển vượt bậc của máy tính lượng tử với khả năng xử lý song song và tốc độ tính toán nhanh đáng kể. Điều này đặt ra thách thức lớn đối với các hệ thống mật mã hiện tại. Cụ thể, thuật toán Shor năm 1994, một thuật toán lượng tử, cho phép phân tích số nguyên tố trong thời gian đa thức, làm mất đi tính an toàn của các hệ thống mật mã dựa trên độ phức tạp của bài toán này, ví dụ như RSA. Sự xuất hiện của máy tính lượng tử khiến việc nghiên cứu và phát triển các hệ mật mã mới, đặc biệt là mật mã lượng tử, trở nên cấp thiết. Nhu cầu mô phỏng các thuật toán lượng tử trên máy tính thông thường cũng được nhấn mạnh do máy tính lượng tử hiện nay vẫn chủ yếu ở dạng phòng thí nghiệm.

2. Mục đích và phạm vi nghiên cứu luận văn

Luận văn này tập trung vào việc trình bày tổng quan các nghiên cứu lý thuyết về tính toán lượng tử, dựa trên các thành tựu trong và ngoài nước. Mục tiêu chính là mô phỏng thuật toán mã hóa lượng tử BB84, một trong những giao thức quan trọng nhất trong mật mã lượng tử. Luận văn cũng sẽ đề cập đến sự khác biệt giữa hệ mật mã cổ điển và hệ mật mã khóa công khai, làm nền tảng để hiểu rõ hơn về tầm quan trọng của việc nghiên cứu mật mã lượng tử trong bối cảnh máy tính lượng tử ngày càng phát triển. Việc mô phỏng thuật toán BB84 sẽ minh họa cho ứng dụng thực tiễn của lý thuyết tính toán lượng tử trong lĩnh vực bảo mật thông tin.

3. So sánh hệ mật mã cổ điển và hệ mật mã khóa công khai

Luận văn phân tích sự khác biệt giữa hai loại hệ mật mã: mật mã cổ điển và mật mã khóa công khai. Mật mã cổ điển, còn được gọi là thuật toán khóa bí mật, dễ hiểu và dễ thực hiện nhưng độ an toàn thấp do dựa trên các phép toán đơn giản, hạn chế trong phạm vi bảng chữ cái (ví dụ: Z26 cho chữ cái tiếng Anh, Z256 cho ASCII). Hệ mật mã khóa công khai khắc phục nhược điểm này bằng việc sử dụng cặp khóa công khai và khóa bí mật. Tuy nhiên, việc quản lý khóa dài và thay đổi khóa thường xuyên vẫn là thách thức. Hệ mật mã khóa công khai ElGamal, dựa trên bài toán logarit rời rạc khó giải, được đưa ra như một ví dụ. Luận văn cũng phân biệt giữa phân phối khóa và thỏa thuận khóa, hai khía cạnh quan trọng trong thiết kế và triển khai hệ mật mã an toàn.

II.Hệ Mật mã Cổ điển và Hệ Mật mã Khóa Công khai

Luận văn so sánh hệ mật mã cổ điển (dễ hiểu, dễ thực thi nhưng độ an toàn thấp) với hệ mật mã khóa công khai. Hệ mật mã khóa công khai, như ElGamal, dựa trên các bài toán toán học khó giải để đảm bảo an toàn. Tuy nhiên, việc thay đổi khóa thường xuyên và quản lý khóa dài là thách thức lớn đối với hệ mật mã này. Luận văn cũng đề cập đến các khía cạnh quan trọng của phân phối khóa và thỏa thuận khóa trong cả hai hệ thống.

1. Hệ mật mã cổ điển Cấu trúc và hạn chế

Đoạn văn này giới thiệu về hệ mật mã cổ điển, hay còn gọi là mật mã khóa bí mật, thuật toán khóa đơn giản, hoặc thuật toán một khóa. Đặc điểm chính là cả người gửi và người nhận đều sử dụng cùng một khóa bí mật (Private key) để mã hóa và giải mã thông tin. Độ an toàn của hệ thống phụ thuộc hoàn toàn vào sự bảo mật của khóa bí mật này. Nếu khóa bí mật bị lộ, bất kỳ ai cũng có thể giải mã thông tin. Hệ thống này dễ hiểu và dễ thực hiện, nhưng độ an toàn không cao do giới hạn về khả năng tính toán, thường chỉ hoạt động trong phạm vi bảng chữ cái sử dụng (ví dụ: Z26 cho tiếng Anh, Z256 cho ASCII). Hệ mật mã cổ điển được sử dụng chủ yếu trong việc trao đổi dữ liệu công khai, nhưng ít được ưa chuộng hơn so với các hệ thống tiên tiến hơn do tính bảo mật hạn chế.

2. Hệ mật mã khóa công khai Nguyên tắc và thách thức

Phần này mô tả hệ mật mã khóa công khai, nổi bật với việc sử dụng hai khóa: một khóa công khai (KB) và một khóa bí mật (kB). Khóa công khai được công bố rộng rãi, trong khi khóa bí mật được giữ kín. Việc tính toán cặp khóa phải dễ dàng (trong thời gian đa thức), trong khi việc suy ra khóa bí mật từ khóa công khai phải là một bài toán toán học khó giải. Tuy nhiên, việc thay đổi khóa thường xuyên là rất khó khăn và dễ bị lộ, đặc biệt khi cần cung cấp khóa dài cho nhiều người dùng. Hệ mã hóa ElGamal, dựa trên tính khó giải của bài toán logarit rời rạc trong nhóm con của Zp, là một ví dụ điển hình của hệ mật mã khóa công khai. Mặc dù có nhiều ưu điểm so với hệ mật mã cổ điển, như khả năng công khai thuật toán mã hóa, hệ mật mã khóa công khai thường chậm hơn, ví dụ so với DES, và được sử dụng hiệu quả hơn cho các bức điện dài.

3. Phân phối khóa và thỏa thuận khóa trong hệ mật mã khóa công khai

Phần này nhấn mạnh sự khác biệt giữa phân phối khóa và thỏa thuận khóa trong ngữ cảnh hệ mật mã. Phân phối khóa là cơ chế mà một nhóm chọn khóa bí mật và truyền đến các nhóm khác. Thỏa thuận khóa, ngược lại, là giao thức cho phép hai hoặc nhiều nhóm cùng thiết lập một khóa bí mật thông qua liên lạc trên kênh công khai. Vấn đề bảo mật trong các mạng không an toàn được đề cập, với ví dụ về một mạng gồm n người dùng và một trung tâm được ủy quyền (TT) chịu trách nhiệm xác minh danh tính, chọn và phân phối khóa. Việc đảm bảo an toàn trong trường hợp đối phương bị động (chỉ nghe trộm) hoặc chủ động (can thiệp vào quá trình truyền khóa) là rất quan trọng. Sơ đồ Kerberos, một hệ thống dịch vụ khóa phổ biến dựa trên mật mã khóa riêng, được đề cập như một ví dụ cụ thể về phân phối khóa.

III. Giao thức Phân phối Khóa Lượng tử BB84

Phần này tập trung vào giao thức BB84, một trong những thuật toán lượng tử quan trọng nhất trong lĩnh vực mật mã lượng tử. Luận văn phân tích các giai đoạn của giao thức, bao gồm việc Alice truyền các trạng thái lượng tử, Bob nhận và đo các trạng thái, phát hiện sự do thám của Eve (người nghe trộm), và cuối cùng là tạo ra khóa bí mật giữa Alice và Bob. Luận văn cũng thảo luận về độ an toàn của BB84 và các phương pháp tấn công tiềm tàng, bao gồm cả phương pháp 'Sao chép gián tiếp'. Các khái niệm quan trọng như nguyên lý bất định Heisenberg và nguyên lý không thể sao chép được sử dụng để giải thích độ an toàn của giao thức. Việc cài đặt thực tế của BB84 (ví dụ, truyền thông tin qua cáp quang) cũng được đề cập.

1. Giới thiệu Giao thức BB84 và lịch sử phát triển

Phần này giới thiệu giao thức phân phối khóa lượng tử BB84, được đề xuất bởi Bennett và Brassard vào năm 1984. BB84 là giao thức lượng tử đầu tiên được thiết kế để phân phối khóa bí mật giữa hai bên (Alice và Bob) thông qua một kênh lượng tử. BB84 dựa trên nguyên lý cơ học lượng tử để đảm bảo an toàn. Sự kiện cài đặt thực tế đầu tiên của BB84 vào năm 1992 và việc truyền thông tin thành công trên khoảng cách 10km qua cáp quang vào năm 1994 được đề cập, nhấn mạnh tiềm năng ứng dụng thực tiễn của giao thức này. BB84 được coi là một bước tiến quan trọng trong lĩnh vực mật mã lượng tử, mở ra hướng đi mới cho việc xây dựng các hệ thống bảo mật thông tin an toàn hơn so với các hệ thống cổ điển.

2. Giai đoạn truyền khóa và phát hiện sự do thám

Trong giai đoạn này, Alice gửi các trạng thái lượng tử với xác suất ngẫu nhiên đến Bob thông qua kênh lượng tử. Do không có toán tử đo nào có thể đo chính xác trạng thái lượng tử mà không làm thay đổi trạng thái đó, nên việc do thám của Eve (người ngoài cuộc) sẽ bị phát hiện. Theo nguyên lý bất định Heisenberg, Eve không thể lấy được thông tin hoàn chỉnh mà không gây ra lỗi. Nếu Eve thực hiện đo với xác suất λ, tỷ lệ lỗi sẽ tăng từ ¼ lên một giá trị cao hơn, giúp Alice và Bob phát hiện sự can thiệp. Phát hiện sự do thám dựa trên việc so sánh một tập con ngẫu nhiên các bit giữa Alice và Bob. Bất kỳ sự khác biệt nào cho thấy Eve đã can thiệp vào quá trình truyền khóa.

3. Tạo khóa đồng bộ và khuếch đại bí mật

Sau khi phát hiện lỗi (do nhiễu hoặc do thám), Alice và Bob tiến hành tạo khóa đồng bộ. Quá trình này bao gồm việc loại bỏ các bit lỗi bằng cách sử dụng các kỹ thuật như hoán vị ngẫu nhiên và kiểm tra chẵn lẻ. Alice và Bob công khai so sánh một phần của khóa thô để xác định tỷ lệ lỗi (R). Nếu tỷ lệ lỗi vượt quá ngưỡng cho phép (Rmax), quá trình phải được thực hiện lại. Dựa trên tỷ lệ lỗi R, họ ước tính số lượng bit mà Eve có thể biết và loại bỏ thêm một phần khóa để tăng độ bảo mật. Cuối cùng, khuếch đại bí mật được áp dụng để tách phần bí mật của khóa đồng bộ, tạo ra khóa bí mật cuối cùng mà Eve khó có thể truy cập.

4. Phân tích độ an toàn của BB84 và sơ đồ tấn công

Phần này phân tích độ an toàn của giao thức BB84. Mặc dù dựa trên các nguyên lý cơ học lượng tử như nguyên lý bất định Heisenberg và nguyên lý không thể sao chép, BB84 vẫn có thể bị tấn công. Một sơ đồ tấn công được gọi là 'Sao chép gián tiếp' (Indirect Coping) được trình bày. Trong sơ đồ này, Eve không trực tiếp sao chép khóa mà tạo ra một trạng thái lượng tử mới giống hệt trạng thái do Alice gửi, cho phép Eve thu thập thông tin mà không bị Alice và Bob phát hiện. Mặc dù vậy, việc ra đời BB84 vẫn thể hiện tiềm năng to lớn của các hệ mã lượng tử trong tương lai, cần nghiên cứu sâu hơn để khắc phục các lỗ hổng bảo mật hiện có.

IV.Kết luận về An toàn Thông tin trong Kỷ nguyên Lượng tử

Luận văn kết luận rằng mặc dù BB84 và các hệ mật mã lượng tử khác hứa hẹn về độ an toàn cao hơn so với các hệ thống cổ điển trước sự xuất hiện của máy tính lượng tử, chúng vẫn tiềm ẩn những lỗ hổng bảo mật cần được nghiên cứu thêm. Việc phát triển và ứng dụng các thuật toán lượng tử trong mật mã học là một lĩnh vực nghiên cứu năng động và quan trọng đối với an toàn thông tin trong tương lai. Sự cần thiết của việc nghiên cứu sâu hơn về tính toán lượng tử và mật mã lượng tử để đối phó với các mối đe dọa bảo mật mới được nhấn mạnh.

1. Tầm quan trọng của an toàn thông tin trong kỷ nguyên lượng tử

Phần kết luận nhấn mạnh sự cần thiết của việc đảm bảo an toàn thông tin trong bối cảnh sự phát triển nhanh chóng của tính toán lượng tử. Sự ra đời của máy tính lượng tử đặt ra những thách thức chưa từng có đối với các hệ thống mật mã hiện tại, đặc biệt là các hệ mật mã khóa công khai như RSA, vốn dựa trên các bài toán toán học khó giải với máy tính cổ điển nhưng có thể bị phá vỡ bởi các thuật toán lượng tử. Vì vậy, việc nghiên cứu và phát triển các giải pháp bảo mật thông tin mới, có khả năng chống lại các cuộc tấn công từ máy tính lượng tử, là vô cùng cấp thiết. Đây là vấn đề then chốt đối với an toàn thông tin trong mọi lĩnh vực, đòi hỏi sự đầu tư mạnh mẽ vào nghiên cứu và phát triển công nghệ.

2. Đánh giá tiềm năng và hạn chế của mật mã lượng tử

Kết luận đánh giá cao tiềm năng của mật mã lượng tử trong việc giải quyết các vấn đề an toàn thông tin trong kỷ nguyên lượng tử. Hệ mã lượng tử, dựa trên các hiện tượng lượng tử như nguyên lý bất định Heisenberg và nguyên lý không thể sao chép, hứa hẹn khả năng bảo mật cao hơn so với các hệ thống cổ điển. Tuy nhiên, luận văn cũng chỉ ra rằng ngay cả các giao thức mật mã lượng tử như BB84, mặc dù dựa trên những nguyên lý vững chắc của cơ học lượng tử, vẫn có thể bị tấn công bằng các phương pháp tinh vi. Ví dụ, sơ đồ tấn công 'Sao chép gián tiếp' cho thấy khả năng thu thập thông tin bí mật mà không bị phát hiện. Điều này nhấn mạnh rằng việc nghiên cứu an toàn thông tin trong lĩnh vực lượng tử là một quá trình liên tục và đòi hỏi sự phát triển không ngừng của các thuật toán và giao thức mới.

3. Hướng phát triển tương lai của mật mã lượng tử và an toàn thông tin

Phần kết luận khẳng định tầm quan trọng chiến lược của việc nghiên cứu và phát triển mật mã lượng tử để bảo đảm an toàn thông tin trong tương lai. Mặc dù các giao thức hiện tại như BB84 còn tồn tại những hạn chế về mặt an ninh, sự ra đời của chúng đã mở ra một hướng đi mới đầy hứa hẹn. Việc tiếp tục nghiên cứu sâu hơn về các thuật toán lượng tử, phân phối khóa lượng tử, và các phương pháp chống lại các cuộc tấn công lượng tử là rất cần thiết. Sự phát triển của ngành mật mã nói chung và mật mã lượng tử nói riêng sẽ đóng vai trò quan trọng trong việc bảo vệ dữ liệu và đảm bảo an toàn thông tin trong kỷ nguyên lượng tử, đặc biệt là khi công nghệ máy tính lượng tử được thương mại hóa rộng rãi.